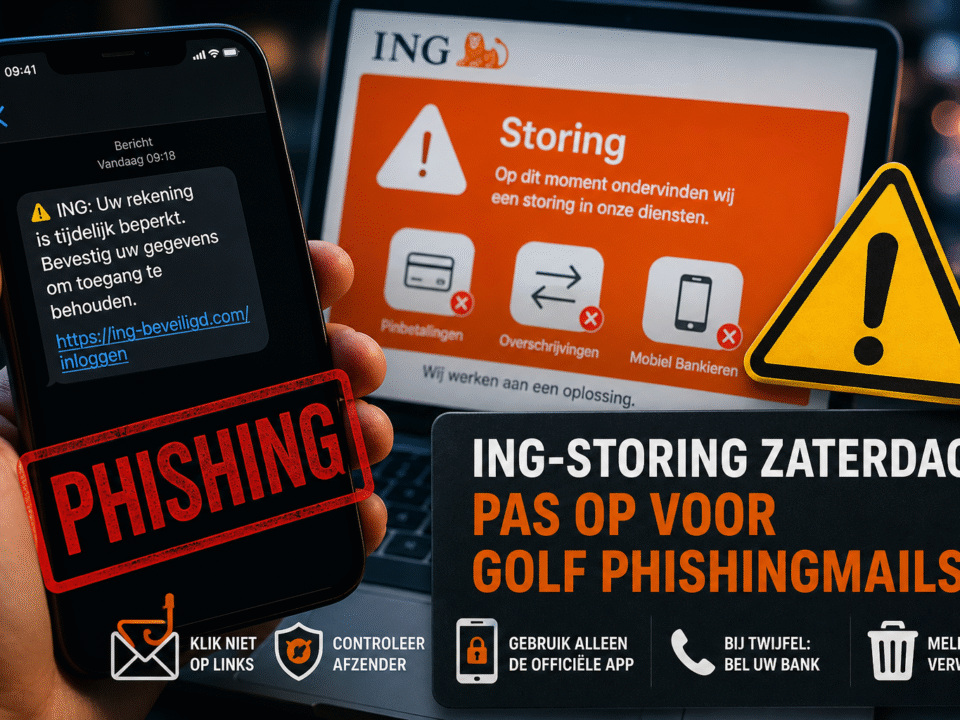

ING-storing zaterdag: pas op voor golf phishingmails

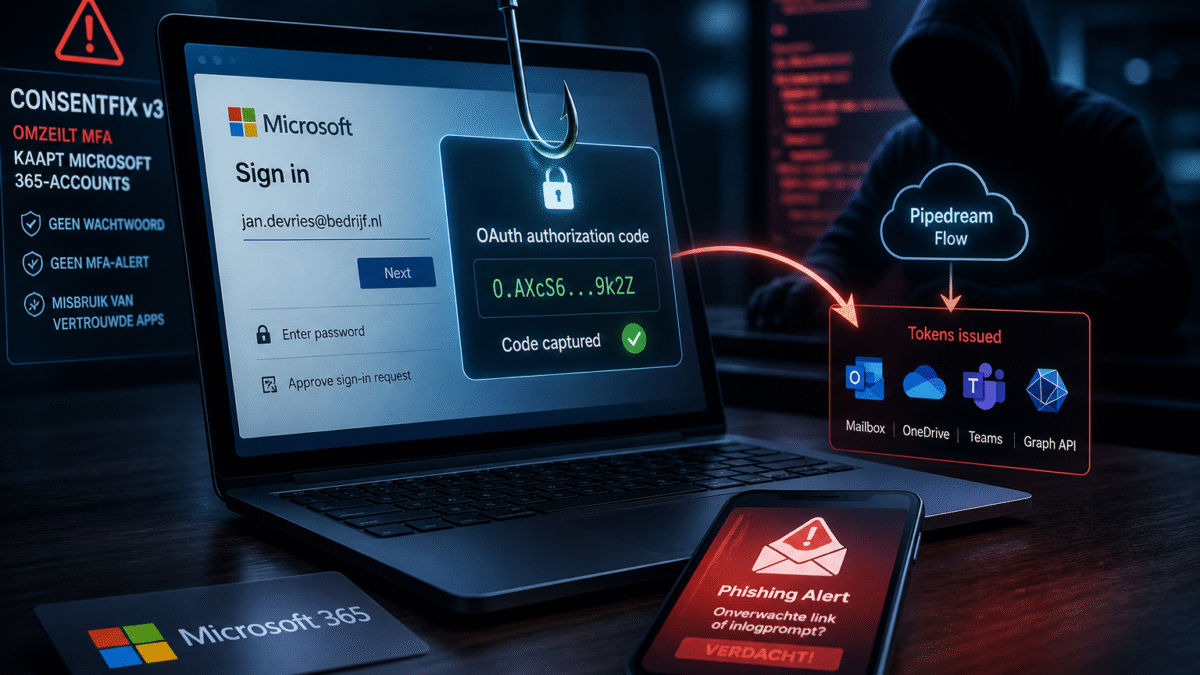

3 mei, 2026- Onderzoekers signaleren begin mei 2026 een derde versie van ConsentFix, een OAuth-phishingaanval tegen Microsoft 365 en Azure.

- De variant automatiseert het kapen van OAuth-tokens en omzeilt zo wachtwoorden én multifactorauthenticatie (MFA).

- De aanvallers misbruiken vooraf vertrouwde Microsoft-apps zoals Azure CLI, waardoor standaard consent-controles niet ingrijpen.

- MKB-organisaties met Microsoft 365 lopen risico; een sterk extern spamfilter en strakke conditional-access-regels beperken de schade.

Wat is ConsentFix v3?

ConsentFix is een vorm van phishing die niet uw wachtwoord wil hebben, maar de OAuth-autorisatiecode die Microsoft uitgeeft nadat u succesvol bent ingelogd. De aanvaller leidt u naar een echte Microsoft-loginpagina, u doorloopt zelf de MFA-stap, en de korte autorisatiecode die daarna verschijnt wordt vervolgens via een misleidende pagina door de aanvaller opgevangen. Met die code wisselt hij in seconden tokens uit waarmee hij uw mailbox, OneDrive en Teams kan benaderen — zonder uw wachtwoord ooit te zien.

De derde generatie van deze aanval, ConsentFix v3, voegt iets nieuws toe: een geautomatiseerde achterkant. Waar v1 nog een copy-paste-stap kende en v2 een drag-and-drop-trucje gebruikte, doet v3 de tokenuitwisseling volledig automatisch via Pipedream-flows en gehoste pagina’s op Cloudflare Pages. Het slachtoffer ziet enkel een nepkopie van een Cloudflare-CAPTCHA en typt zijn zakelijke e-mailadres in.

Waarom dit anders is dan eerdere phishing

Deze aanval vraagt geen wachtwoord en triggert geen onbekende app-consent-pop-up. ConsentFix v3 misbruikt de OAuth-flow van vooraf vertrouwde Microsoft-applicaties als Azure CLI, Azure PowerShell en Microsoft Graph PowerShell. Die staan in elke tenant standaard op “pre-consented”, waardoor de gebruikelijke beheerderscontrole op verdachte apps geen rol speelt. Ook phishing-resistente MFA — bijvoorbeeld een FIDO2-sleutel — biedt geen vangnet, omdat de aanvaller de code afvangt nadat de MFA-stap al geslaagd is.

Dat maakt ConsentFix v3 voor het MKB met Microsoft 365 een acuut probleem: cybercrime in Nederland blijft toenemen, en deze techniek is via toolkits zoals Specter Portal binnen handbereik van minder technisch onderlegde criminelen.

Wat moet ik doen?

- Beperk vooraf vertrouwde apps — controleer in Entra ID welke first-party apps standaard pre-consented zijn en sluit Azure CLI, Azure PowerShell en Graph PowerShell uit voor reguliere gebruikers via conditional-access-policies.

- Token-bereik verkleinen — stel sessieduur en refresh-token-lifetime kort in, zodat een gestolen autorisatiecode snel zijn waarde verliest.

- Filter mail én weblinks aan de poort — een goed extern spamfilter blokkeert de meeste ConsentFix-mails al voordat een medewerker de phishingpagina bereikt. Lees onze zes tips voor veilig ondernemen online.

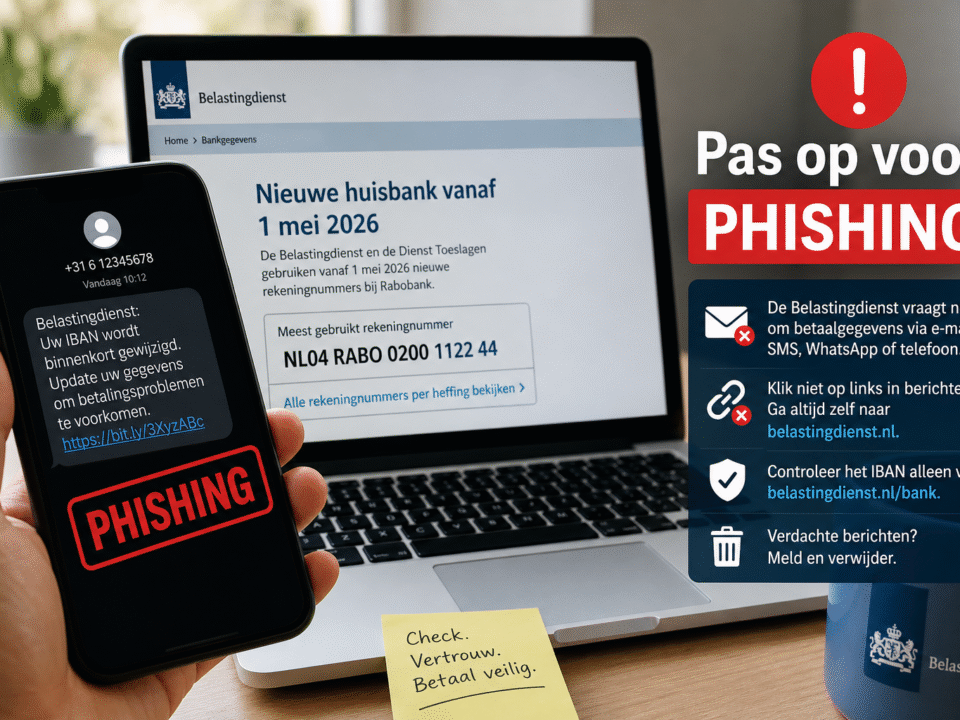

- Train medewerkers — leg uit dat een onverwachte CAPTCHA of inlogprompt na een Google-zoekopdracht of mailtje altijd verdacht is, ook als de Microsoft-pagina daarna echt is.

- Monitor sign-ins en token-uitgiften — controleer wekelijks op nieuwe app-registraties, refresh-tokens vanaf onbekende IP-adressen en plotselinge mailboxregels in Outlook Web.

Veelgestelde vragen

Helpt mijn FIDO2-sleutel of authenticator-app tegen ConsentFix v3?

Niet automatisch. ConsentFix v3 omzeilt MFA niet door de MFA-stap zelf te kraken, maar door de OAuth-code af te vangen die Microsoft daarna uitgeeft. Phishing-resistente MFA blijft zinvol tegen wachtwoord-phishing, maar voorkomt deze specifieke aanval niet.

Hoe herken ik een ConsentFix-pagina?

Verdacht zijn pagina’s die u via een ogenschijnlijk “veilige” CAPTCHA om uw zakelijke e-mailadres vragen, vooral wanneer u zojuist via een zoekresultaat of mail bent doorgeklikt. Klopt de URL niet exact met microsoft.com, microsoftonline.com of azure.com, sluit dan de pagina en meld het.

Wat moet ik doen als ik mijn e-mailadres heb ingevoerd?

Trek alle actieve Microsoft-sessies in via portal.office.com, wijzig uw wachtwoord, controleer doorstuur- en mailboxregels en laat uw beheerder de OAuth-tokens en refresh-tokens van het account intrekken in Entra ID.

Lees ook

Meer achtergrond over phishing-tactieken vindt u in ons artikel “Wat is phishing mail?”, en in onze uitleg over extern spamfilteren. Wilt u meer weten over de bredere trend? Bekijk dan “Cybercrime neemt toe in Nederland”. Externe meldpunten met actuele waarschuwingen zijn de Fraudehelpdesk en het NCSC.