Basic-Fit-hack treft 200.000 Nederlanders: phishinggolf op komst

17 april, 2026

5.200 telefoontjes in één week: golf valse CJIB-boetes

21 april, 2026Cybercriminelen hebben een nieuwe favoriet: het aanmaken van verborgen mailboxregels direct na een accountovername in Microsoft 365. Uit nieuw onderzoek blijkt dat in het vierde kwartaal van 2025 bij circa 10 procent van alle gehackte zakelijke accounts binnen enkele seconden na de inbraak een kwaadaardige regel werd aangemaakt. In een gemeten geval duurde het slechts acht seconden tussen het onderscheppen van de inloggegevens en de eerste regel. De aanval is vrijwel onzichtbaar en overleeft zelfs een wachtwoordreset.

Hoe werkt een mailboxregel-aanval?

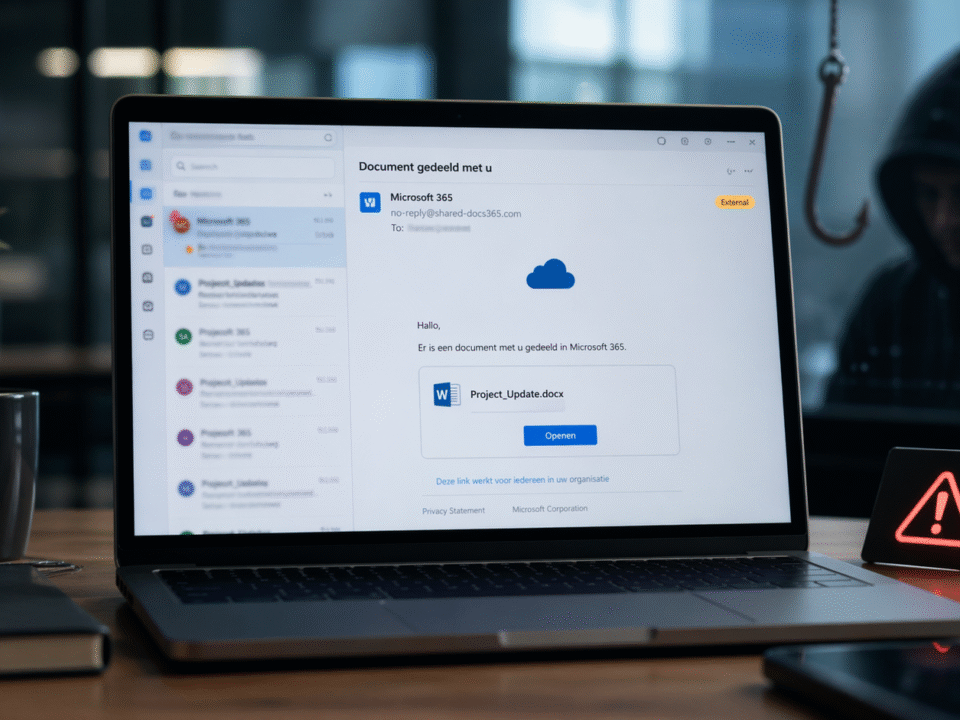

De aanval begint op een klassieke manier: credential-phishing, password spraying of misbruik van OAuth-toestemmingen. Zodra de aanvaller toegang heeft, gebruikt hij geen malware of externe infrastructuur, maar de ingebouwde regels-functie van Outlook en Microsoft 365. Een typische kwaadaardige regel heeft een onopvallende, betekenisloze naam — denk aan een puntje of een losse letter — en verplaatst binnenkomende berichten automatisch naar zelden gebruikte mappen zoals Archief of RSS-abonnementen, of verwijdert ze direct.

Omdat alles binnen het Microsoft-platform zelf gebeurt met legitieme functionaliteit, merken beveiligingssystemen er nauwelijks iets van. En cruciaal: de regel blijft actief ná een wachtwoordwijziging. Het herstellen van je wachtwoord sluit dus niet automatisch de achterdeur.

Waar richten de aanvallers zich op?

De regels worden vaak gebruikt voor Business Email Compromise (BEC)-aanvallen. Berichten met woorden als “factuur”, “overschrijving”, “contract” of “IBAN” worden automatisch doorgestuurd naar een mailbox van de aanvaller, zodat die financiële stromen kan aftappen en vervolgens een valse betalingsinstructie kan injecteren in een lopend gesprek.

Daarnaast verbergen de regels bijna altijd beveiligingsnotificaties: meldingen over mislukte inlogpogingen, MFA-verzoeken en verdachte activiteit worden direct als gelezen gemarkeerd of verplaatst naar de prullenbak. Het slachtoffer krijgt daardoor geen enkel signaal dat er iets mis is. In een recent gedocumenteerd incident stuurden de aanvallers vanuit één overgenomen account meer dan 600 interne phishingmails, terwijl een regel alle binnenkomende reacties en waarschuwingen stilletjes liet verdwijnen.

Hoe deze aanvallen in de praktijk verlopen is goed te zien in onze uitleg over wat phishing precies is — en waarom één succesvolle inlogpoging direct een kettingreactie kan veroorzaken.

Hoe herken en voorkom je het?

Het grootste probleem is dat deze aanval zó onzichtbaar is. Daarom is preventie belangrijker dan detectie. Een paar concrete maatregelen voor iedere organisatie met Microsoft 365:

1. Schakel externe doorstuurregels standaard uit. In de Exchange Online admin-portal kan “automatic external forwarding” geblokkeerd worden voor alle gebruikers, met uitzondering van functionele mailboxen die dat écht nodig hebben.

2. Dwing multi-factor authenticatie af en combineer dit met risk-based conditional access. Aanvallers die de juiste inloggegevens hebben, worden dan alsnog gestopt bij een verdachte locatie of apparaat.

3. Audit periodiek de mailboxregels. Via PowerShell (Get-InboxRule) of de Exchange-admin kun je snel zien welke gebruikers regels hebben met lege namen, externe forwards of bulk-deletes. Zet dit maandelijks op de agenda.

4. Monitor OAuth-toestemmingen. Aanvallers misbruiken steeds vaker OAuth om na een account-overname een “tweede sleutel” te krijgen die los staat van het wachtwoord.

Spamfilter als eerste verdedigingslinie

De meeste van deze aanvallen beginnen nog altijd met één ding: een phishingmail die in de inbox terechtkomt. Wie die instroom effectief afremt, verkleint het risico op een geslaagde accountovername drastisch. Een extern spamfilter dat vóór Microsoft 365 geplaatst wordt, vangt veel credential-phishing weg voordat het de mailbox überhaupt bereikt. In de uitleg over Maqs spamfilter staat beschreven hoe berichten op spoofing, link-reputatie en bijlagen worden gescand.

Aanvullend blijven de basisadviezen onverminderd belangrijk. De zes tips voor online veiligheid voor ondernemers helpen om de menselijke kant van het probleem — het klikken op de verkeerde link — te verkleinen.

Voor de achtergronden van de mailboxregel-aanvallen is het artikel van ICT Magazine een goed vertrekpunt. Eén ding is zeker: zodra een aanvaller eenmaal binnen is, telt elke seconde. De mailboxregels zijn er vaak binnen acht.